Новые технологии — не только новые возможности, но и риски. Особенно, если речь идет о финансовых операциях. «Минфин» проанализировал последние данные о мошенничестве в сфере платежей.

Карты, деньги, телефон: как мошенники крадут деньги с банковских счетов

Мошенники придумывают все новые уловки, чтобы выудить деньги с банковских карт. Один из самых распространенных способов — клонирование SIM-карты мобильного телефона. Финансовый номер клиента банка открывает преступникам доступ ко всем счетам и позволяет совершать любые манипуляции с деньгами.

«Средняя сумма потерь от социальной инженерии с заменой sim-карт на 50% выше обычной социальной инженерии и в 42 раза выше мошенничества в интернете», — отмечает заместитель директора ЕМА Олеся Данильченко.

Банкоматы

Привычное мошенничество c банкоматами не теряет актуальности и в 2019 году даже активизировалось. Украина стала для Европы источником информации о том, какими могут быть устройства для совершения краж. Ведь наши злоумышленники в этом плане очень изобретательны.

Скимминг

По данным Украинской межбанковской ассоциации членов платежных систем ЕМА, в первом полугодии 2019 мошенники реже крали реквизиты банковских карт.

За первое полугодие 2019 года было зафиксировано 28 случаев скимминга в 21 банкомате. Для сравнения — за весь 2018 год их было больше сотни.

Работает схема просто. Мошенники устанавливают на картридер банкомата специальное считывающее устройство, которое копирует данные магнитной полосы банковской карты. Таким образом злоумышленники получают все данные о пластике и могут создать «клон» карты.

Кеш-треппинг

Для кражи наличных из банкоматов стали чаще используовать специальные ловушки, при изготовлении которых используется двусторонний скотч. Он не позволяет купюрам выйти наружу. Владелец карты думает, что банкомат неисправен и уходит ни с чем, а его наличные достаются мошенникам.

По данным EMA, за первую половину 2019 года зафиксировано 108 случаев кеш-треппинга. Если сравнивать два квартала, то во втором количество случаев выросло вдвое — 78 против 30. А в прошлом году было всего 24 аналогичных инцидента.

Читайте также: Мошенничество с картами: ловушки для доверчивых

Физические атаки

С развитием информационных технологий стали популярными логические атаки на банкоматы и терминалы. Злоумышленники устанавливают вредоносное ПО на компьютер банкомата (локально или удаленно через сеть) или подключают специальные устройства, чтобы управлять выдачей денег.

Однако статистика за январь-июнь 2019 года показывает, что преступники возвращаются к старым методам хищения денег, — физической атаке. Механическое воздействие на банковское устройство приносит хороший «улов» без особых хлопот.

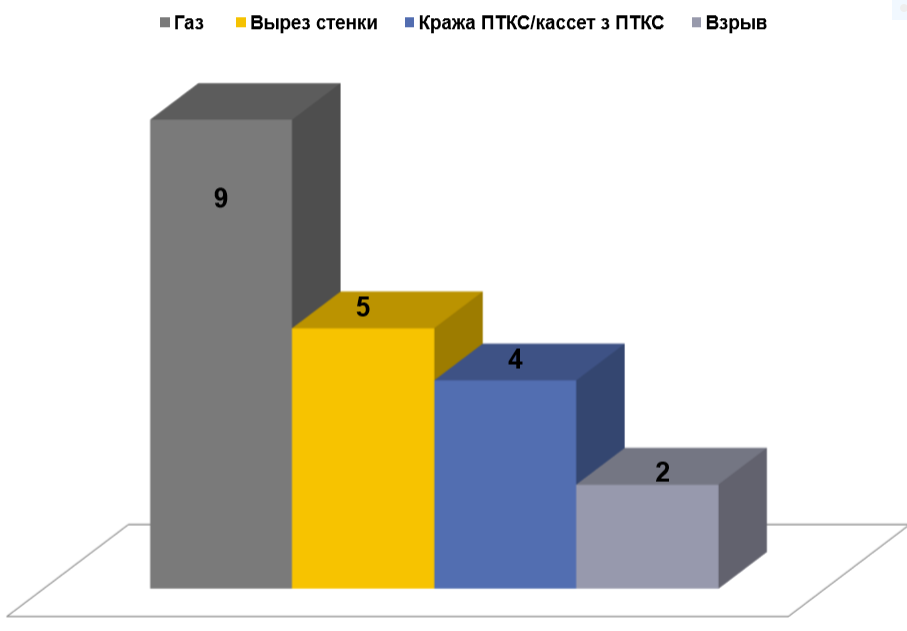

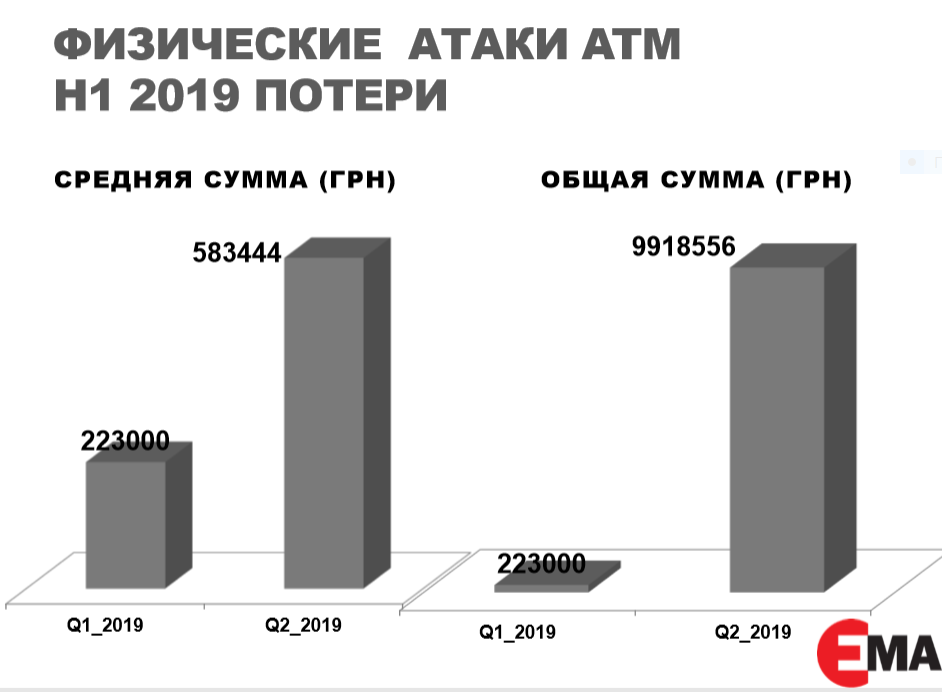

Если в первом квартале 2019 года был зафиксирован только один случай физической атаки на банкомат, то во втором — уже 20. Преступники прибегали к использованию газа, крали кассеты с ПТКС (программно-технического комплекса самообслуживания), вырезали стенки банкоматов и даже взрывали устройства.

Физические атаки 2019

Средняя сумма похищенных денег в 2019 году в связи с физическими атаками на банкоматы составила 806 444 гривны. А общая сумма ущерба достигла 10 141 556 гривен.

Средняя сумма ущерба от атак на терминалы по приему платежей в первом полугодии 2019 года составила 47 467 гривен, а общая сумма потерь — 142,4 тыс. гривен.

Социальная инженерия и интернет

В первом полугодии 2019 года зафиксировали:

- Мошенничество с перевыпуском SIM-карт финансовых телефонов;

- Стремительный рост количества мошеннических сайтов при стабильно невысоком количестве фишинговых сайтов;

- Рост количества инцидентов friendly-fraud — оплаты детьми сервисов в интернет без ведома родителей.

Социальная инженерия — собирательное название целого ряда схем, с помощью которых аферисты получают доступ к закрытой финансовой информации банковских клиентов. Причем зачастую жертвы добровольно раскрывают данные о своих счетах, картах и прочие сведения.

У социальной инженерии множество инструментов, в числе которых:

- фейковые веб-сайты;

- звонки по телефону;

- фальшивые смс-сообщения;

- фиктивные продавцы;

- несанкционированный перевыпуск SIM-карты.

Свежая статистика

За данными ЕМА, схемы на основе социальной инженерии и махинации в интернете принесли злоумышленникам за прошлый год 245 тыс. гривен.

Если средняя сумма ущерба от мошеннической операции в интернете составляет всего 85 гривен, то в случае применения социальной инженерии — 2478 гривен.

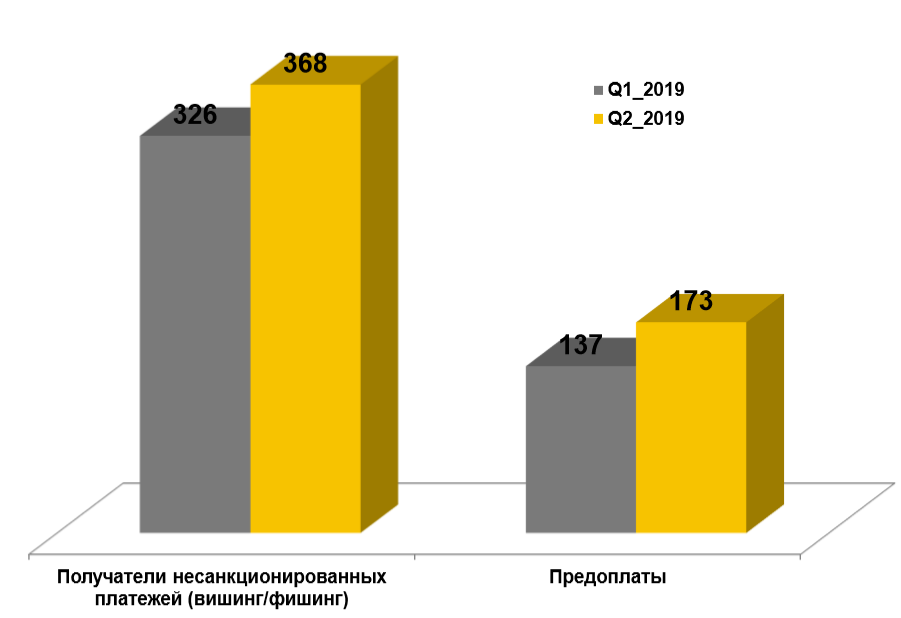

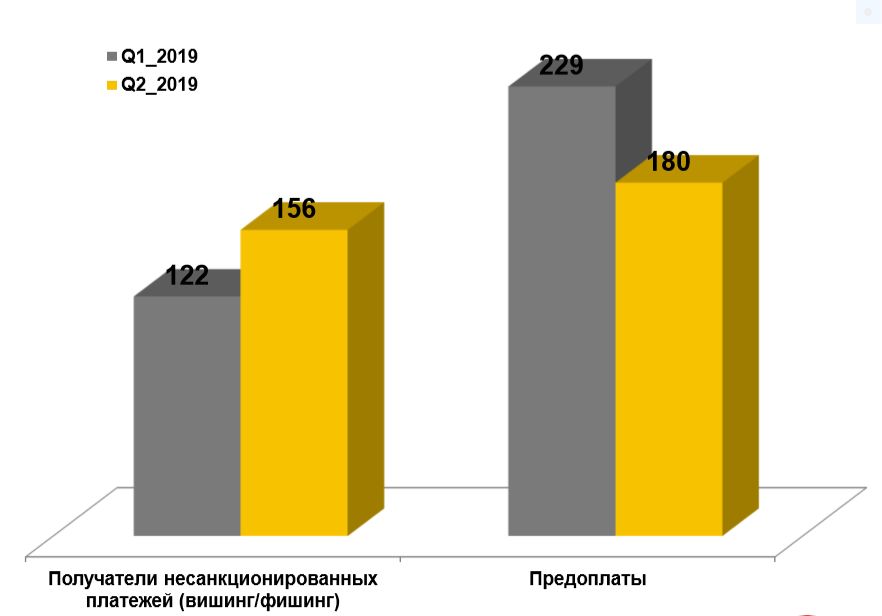

В первом полугодии 2019 года в базу данных было внесено 687 номеров телефонов, с которых звонили мошенники. А в межбанковский черный список попало 1004 человека, которые получали несанкционированные переводы денег.

Количество людей, занесенных в межбанковский черный список, чел.

Количество номеров телефонов мошенников, занесенных в базу данных инцидентов, ед.

Дубликат SIM-карты

Современные пользователи привязывают банковские сервисы, почтовые аккаунты и социальные сети к номеру мобильного телефона. Но беда в том, что SIM-карту могут украсть вместе с телефоном или воспроизвести по номеру.

Интересная деталь: применение социальной инженерии без замены SIM-карты приводило в среднем к ущербу в 2333 гривны, а с заменой SIM-карты — значительно выше — 3620 гривен.

Преступники сплошь и рядом восстанавливают или заменяют карточку дистанционно, без ведома владельца. Мошенник просто обращается к мобильному оператору с сообщением о краже телефона и просьбой восстановить сим-карту.

Сделать это совсем несложно. Нужно лишь выполнить одно из условий:

- ответить на идентификационный вопрос о «последних звонках». Чтобы знать номера, злоумышленник может сам несколько раз набрать жертву;

- войти через личный кабинет мобильного оператора. Это также не представляет труда. Преступник может зарегистрировать его самостоятельно, выманив у жертвы SMS-код оператора;

- подать скан-копию или фальшивый паспорт жертвы в магазине оператора.

Последнее время распространение получили случаи блокировки и перевыпуска SIM-карт. Такие махинации дают доступ к:

- банковским счетам и платежным приложениям;

- персональным данным;

- аккаунтам в соцсетях;

- переписке по е-mail;

- фото и видео абонента.

Мошенники используют в своих целях учетные записи в социальных сетях (Facebook, Instagram, Twіtter), мессенджерах (Viber, Telegram), Google аккаунт, почту, мультимедиа и, конечно же, BankID.

Главная цель — деньги на вашем счете. Подделав sim-карту, мошенники регистрируются в мобильном приложении банка. Как только они получают доступ к счету жертвы, они переводят деньги на свои счета других банков. Банк присылает одноразовые пароли и смс-уведомления об операциях уже на новый финансовый номер, который зарегистрировал мошенник.

«Банки идентифицируют клиента по номеру телефона, а также подтверждают онлайн-транзакции с помощью секретных паролей, которые приходят в SMS. В соответствии с договором между клиентом и банком, введение таких паролей приравнено к операциям с введением пин-кода», — объясняют в Ощадбанке.

Так открывается широкое поле для разнообразных схем: похищаются деньги, оформляются кредиты. Де-факто происходит похищение вашей цифровой личности, утеря личной информации.

Как уберечь свои деньги?

Наиболее действенный метод — регистрация мобильного номера. Чем точнее идентифицируют лицо, которому принадлежит sim-карта, тем меньше риск. Есть два варианта: переход на «контракт» или привязка своего pre-paid номера к паспорту.

«Чтобы осуществить замену sim, нам необходимо убедиться, что она действительно принадлежит абоненту, который обратился к нам. Контрактные абоненты предъявляют паспорт, а незарегистрированные припейд-абоненты, поскольку они обслуживаются обезличено, проходят многошаговую процедуру идентификации», — рассказывают в «Lifecell».

Такая процедура проходит в фирменном магазине или по почте. Пользователь должен назвать секретное слово, установленное абонентом, два номера, на которые он звонит чаще всего, серийный номер sim-карты (при наличии картхолдера) и другие дополнительные вопросы.

Как повысить безопасность:

- отключите возможность удаленного перевыпуска sim-карты;

- создайте уникальные пароли к интернет-банку, мобильным платежным приложениям и электронной почте;

- самостоятельно зарегистрируйтесь в онлайн-кабинете мобильного оператора. Никогда и никому не передавайте sim-коды мобильных операторов, PUK-код, серийный номер sim-карты, кодовое слово или номера телефонов абонентов, с которыми вы общаетесь;

- не «светите» финансовый номер в социальных сетях, на досках объявлений, анкетах

и т. п. ; - будьте бдительны в соцсетях — не указывайте там свою дату рождения и номер телефона, не добавляйте в «друзья» незнакомцев, даже если это друзья ваших друзей.

Сохранить и приумножить деньги поможет «Бонус от Минфина«

Что делать, если SIM-карта финансового номера перестала работать?

Необходимые меры предосторожности:

- немедленно смените пароль к интернет-банку;

- немедленно обратитесь к банку, заблокировав платежную карту, банковские счета и доступ к интернет-банку. Обязательно обратитесь во все банки, где имеете счета, очень важно четко объяснить банковскому сотруднику о то, что есть риск перевыпуска SIM-карты мошенниками;

- немедленно обратитесь к мобильному оператору и выполните его инструкции. Если оператор не возвращает номер сразу, требуйте заблокировать обе карточки (старую и новую) до завершение рассмотрения дела;

- немедленно заблокируйте аккаунты во всех финансовых сервисах, к которым привязаны ваши банковские карты. В том числе отключите доступ к персональным кабинетам компаний, выдающих онлайн микрофинансовые займы.

Если вы получили сообщение о запланированной оператором замене SIM-карты, то придерживайтесь всех рекомендаций. Но, важный момент: сначала позвоните мобильному оператору и остановите перевыпуск карточки.

Смотрите также: Что вам известно о мошенничестве с банковскими картами? (тест)

Риски, связанные с переходом банков на IBAN

Переход банков на международный стандарт нумерации счетов IBAN создал почву для нового вида платежного мошенничества. Злоумышленники рассылают SMS-сообщения о том, что из-за перехода на новый стандарт банковский счет заблокирован. Приведем в пример текст реального сообщения от аферистов: Vash rakhunok zablokovano u zv'yazku z zaminou rozrakhunkovogo rakhunku. Balance 0.00.UAH 044*****.

«Цель мошенников — напугать и заставить получателя SMS перезвонить на указанный номер. Принимая звонок, аферист представляется сотрудником банка и выманивает конфиденциальные данные, чтобы похитить деньги своей жертвы», — рассказывают в ПУМБе.

Инциденты friendly-fraud

«Дружественным мошенничеством» называют детскую самодеятельность, которая сейчас набирает обороты. Клиенты банков обращаются в финансовые учреждения с жалобами на загадочные платежи, которых не совершали.

Во время рассмотрения дела выясняется, что это вовсе не мошенничество, а детская прихоть. Наиболее распространенные случаи — оплата в Интернете онлайн-игр и услуг сайтов знакомств.

Фишинг

В интернете продолжают действовать фишинговые сайты. Это фиктивные web-страницы. Часто они замаскированы под реальные сервисы денежных переводов или оплаты услуг мобильной связи.

Цель мошенников — собрать реквизиты платежных карт: номер, срок действия, код безопасности, что даст им возможность проводить со счетов жертв несанкционированные денежные операции в интернете.

По статистике ЕМА, в первом полугодии 2019 года было выявлено 9 фишинговых сайтов. Для сравнения: всего за 2018 год обнаружили 30 фиктивных сайтов.

Сейчас наиболее популярная у мошенников схема «телефон за доллар» — фиктивный сайт, предлагающий товар или услугу за смешную цену. Это приманка, дающая возможность выведать персональные данные жертв.

Во время бесплатной регистрации, «жертва» оставляет реквизиты своей платежной карты, как будто бы для уплаты того самого «одного доллара». На самом деле сказка на этом заканчивается. Деньги исчезают с банковского счета или появляются несанкционированные ежемесячные платежи.

Вишинг и смишинг

Методы социальной инженерии до сих пор не сдают позиций. Психологическое воздействие на клиента банка позволяет злоумышленникам получить желаемые конфиденциальные данные. Ловушки мошенников и игра на доверии со временем становятся все изощреннее.

Телефонное мошенничество делят на два вида: вишинг и смишинг. В первом случае банковские реквизиты и идентификационные данные выманивают во время телефонного звонка, во втором — через sms-сообщение, которое толкает жертву позвонить недоброжелателям. Очень часто пострадавшие самостоятельно совершают переводы денег на карты злоумышленников.

При банкоматном мошенничестве банки иногда компенсируют убытки, если можно подтвердить факт кражи. Но в случае социальной инженерии оснований для компенсации нет — ведь клиент сам раскрыл конфиденциальную информацию или совершили недопустимые действия.

Наиболее инициативные банки блокируют перевод средств на счета, если известно, что они принадлежат мошенникам. Но если вы уже совершили операцию, вернуть деньги очень сложно. Для решения этой проблемы банкам совместно с НБУ нужно менять внутренние нормативные документы. Сейчас возврат возможен, только если суд признает факт преступления.

Рекомендации банков по защите средств на платежной карте:

-

Никому не разглашайте конфиденциальную информацию: номер банковской карты, срок ее действия, CVV-код, PIN-код, логин и пароль Интернет-банка, информацию с SMS-сообщения, финансовый номер телефона.

-

Не звоните по номерам телефонов, указанным в сообщении, которое якобы прислал банк. При возникновении вопросов желательно связаться с сотрудником банка по номеру телефона, указанному на обратной стороне карты или на официальном сайте финансового учреждения.

-

Устанавливайте лимиты на сумму транзакций и геолимиты для платежных карт (ограничение по операциям одним городом, страной).

-

Не пользуйтесь подозрительными сайтами. Не оставляйте свои личные данные в онлайн-анкетах.

-

Не привязывайте публичный основной номер телефона к платежной карте.

Если злоумышленники получили ваши конфиденциальные данные:

- немедленно позвоните в банк и заблокируйте свой счет;

- заблокируйте Интернет-банкинг;

- обратитесь к сотрудникам киберполиции.

Светлана Тартасюк

.PNG)

Комментарии - 8

Как вы яхту назовёте, так она и поплывёт...

.